Większa liczba dzieci spowalnia komórkowe starzenie

11 stycznia 2016, 10:33Naukowcy z Uniwersytetu Simona Frasera uważają, że liczba dzieci urodzonych przez daną kobietę wpływa na tempo, z jakim się ona starzeje.

Nowy kontroler i tańsze SSD

7 stycznia 2016, 10:31Podczas rozpoczętych właśnie targów CES 2016 Marvell zaprezentuje kontroler dla SSD, który współpracuje z protokołem NVMe v. 1.2. Protokół ten pozwala na wykorzystanie pamięci RAM komputera w roli pamięci cache SSD

Kolejne badania niekorzystne dla e-papierosów

31 grudnia 2015, 12:23Podczas badań laboratoryjnych przeprowadzonych przez zespół z Veterans Affairs San Diego Healthcare System wykazano, że dwa produkty z rynku e-papierosów uszkadzają komórki w sposób, który może prowadzić do wystąpienia nowotworu.

Pies na nośniki

29 grudnia 2015, 11:01Amerykańska policja wykorzystuje specjalnie tresowane psy do wykrywania ukrytych dysków twardych, kart pamięci i klipsów USB. Te tak zwane "porn dogs" są używane przede wszystkim podczas poszukiwania nośników z dziecięcą pornografią

Symbiotyczne bakterie kałamarnicy wyczuwają kwasy tłuszczowe

23 grudnia 2015, 12:20Bioluminescencyjne bakterie Vibrio fischeri, które występują w narządzie świetlnym kałamarnicy Euprymna scolopes, są wyposażone w nieznane dotąd receptory, które wyczuwają obecność i stężenie kwasów tłuszczowych, ważnego składnika błon komórkowych. Pozwalają one na migrację w kierunku krótkołańcuchowych kwasów tłuszczowych.

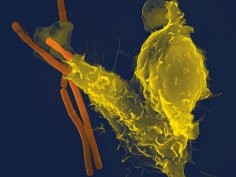

Komórkowa wersja Pac-Mana

21 grudnia 2015, 11:29Amerykańscy naukowcy odkryli, że znajdujące się blisko siebie w soczewce oka komórki wyczuwają, kiedy inna komórka obumiera w wyniku działania stresorów środowiskowych, np. promieniowania UV, i fagocytują ją, nim stanie się toksyczna.

Różne atomy dają lepszą kontrolę

17 grudnia 2015, 12:36Teraz naukowcy wpadli na pomysł prostego systemu korekcji błędów kwantowych. Proponują, by splątać ze sobą dwa różne atomy, więc przypadkowa manipulacja jednym z nich nie wpłynie na drugi

Neurotoksyna z glonów upośledza pamięć przestrzenną uszanek

15 grudnia 2015, 12:38Pierwsze na świecie badania obrazowe mózgu i testy behawioralne uszanek kalifornijskich, które zdezorientowane wylądowały na plaży (uległy tzw. strandingowi), pokazały, w jaki sposób neurotoksyna z glonów zaburza pamięć przestrzenną i połączenia hipokampa z innymi strukturami.

Dziurawe antywirusy

15 grudnia 2015, 11:24W produktach trzech znanych firm antywirusowych, Kaspersky, McAfee i AVG, znajduje się identyczna dziura. Oprogramowanie alokuje na potrzeby odczytu i zapisu oraz wykonuje uprawnienia w takich obszarach pamięci, które mogą być łatwo przewidziane przez napastnika

Flawonoid - apigenina - sprzyja powstawaniu neuronów

14 grudnia 2015, 14:02Apigenina, flawonoid występujący w pietruszce, tymianku, rumianku czy karczochach, sprzyja tworzeniu neuronów (neurogenezie) i wzmacnia połączenia między komórkami mózgu.